[ad_1]

Las técnicas de los ciberdelincuentes para conseguir sus objetivos no dejan de sorprendernos. Hace unas semanas hablábamos de los peligros de una versión troyanizada de McAfee Security que consiguió infectar a usuarios de Android. Hoy toca hacer mención a un software antivirus legítimo que fue utilizado como vía para distribuir malware.

Se trata de eScan, una solución de seguridad desarrollada por MicroWorld Technologies para Windows que no consiguió proteger de manera ideal a sus clientes. Los antivirus no son perfectos y no siempre pueden atacar las amenazas, pero lo que descubrieron los especialistas de Avast sobre el producto mencionado es muy interesante.

Malware que llega a través de tu antivirus

Como sabemos, los antivirus que utilizamos en nuestros equipos deben tener acceso a Internet para mantenerse actualizados. Estos se conectan a los servidores autorizados por el desarrollador para obtener las últimas definiciones. ¿Y si alguien pudiera comprometer la comunicación entre el cliente y el servidor para acabar infectando a los usuarios?

Esto puede resultar un poco desafiante en un mundo donde prevalecen las conexiones seguras bajo el protocolo. HTTPS. Lo curioso es que eScan obtenía sus actualizaciones a través de HTTP, un protocolo que no solo expone los datos transferidos, sino que también se presenta como un escenario ideal para desarrollar diferentes ataques.

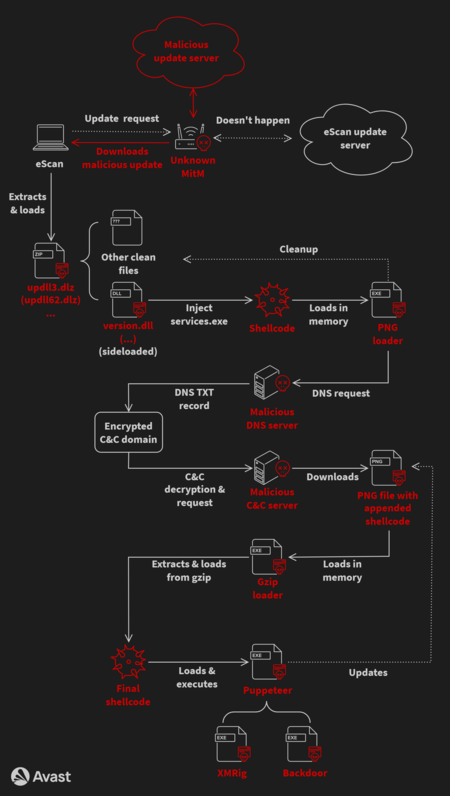

Los ciberdelincuentes aprovechan este punto débil de eScan para montar un ataque del tipo Hombre en el medio. El mismo consistió en interceptar las comunicaciones. entre el cliente y el servidor y reemplazar la actualización por un malware conocido como GuptiMiner. Todo esto, a través de una mecánica tan sofisticada como efectiva.

En la imagen elaborada por los investigadores de Avast podemos ver bastantes detalles de la cadena de infección. Para conseguir su objetivo y evitar la detección, los ciberdelincuentes utilizaron varias técnicas, como el reemplazo de archivos DLL, la utilización de DNS personalizados e incluso código malicioso escondido dentro de un archivo de imagen.

Los investigadores detectaron que algunos de los equipos infectados podrían ser el destino de un software de mineria de criptomonedas. El objetivo de esto era utilizar la capacidad de cómputo del usuario infectado para obtener beneficios económicos. La gran pregunta es quién está detrás de toda esta sofisticada mecánica.

Hallar a los responsables de los ataques es una tarea compleja. Sin embargo, desde Avast señalan que GuptiMiner tiene posibles vínculos con Kimsuky. Este último es un grupo de ciberdelincuentes de Corea del Norte que se cree que está respaldado por el Estado. Aunque, cabe señalar, estamos hablando de una hipótesis.

En relación a la vulnerabilidad del antivirus, Avast explica que informó un Scan como al equipo indio de respuesta a emergencias informáticas (CERT) y que el problema fue subsanado el 31 de julio de 2023. En cualquier caso, esto nos invita a estar muy atentos para mantener la seguridad de nuestros equipos.

Imágenes | avast | Creador de imágenes de Bing

En Xataka | Alguien ha querido saber si GPT-4 era capaz de explotar vulnerabilidades. Lo hizo en el 87% de los casos.

[ad_2]

Source link